Công cụ quản lý lỗ hổng bảo mật đóng một vai trò quan trọng trong việc phát hiện, phân tích và vá các lỗ hổng trong các ứng dụng dựa trên web và mạng.

Lỗ hổng, rủi ro và mối đe dọa là những từ phổ biến nhất được sử dụng khi nói đến bảo mật.

Rủi ro là khả năng xảy ra thiệt hại hoặc mất mát và mối đe dọa là một sự kiện bất lợi khai thác điểm yếu.

Tin tặc có thể truy cập vào mạng máy tính nhờ lỗ hổng bảo mật trong ứng dụng.

Điều quan trọng là phải tìm ra những điểm yếu này để bảo vệ mọi tài sản và dữ liệu của công ty.

Lỗ hổng là điểm yếu hoặc lỗ hổng trong hệ thống có thể đe dọa hệ thống.

Security365 – Hackademy

Công cụ quản lý lỗ hổng được thiết kế để xác định những điểm yếu đó.

Tất cả các lỗ hổng được tìm thấy đều được xếp hạng dựa trên Hệ thống chấm điểm lỗ hổng bảo mật phổ biến (CVSS) được nhiều nhà nghiên cứu và tổ chức bảo mật sử dụng để đánh giá và chỉ định mức độ nghiêm trọng của các lỗ hổng.

Để bảo vệ hệ thống khỏi các mối đe dọa từ bên ngoài và từ bên trong, các công cụ thường xuyên phân tích hệ thống hoặc mạng để tìm các lỗ hổng đã biết và phần mềm lỗi thời.

Quản lý lỗ hổng bảo mật bao gồm tất cả các quy trình, kế hoạch và công cụ để xác định, đánh giá và báo cáo các lỗ hổng bảo mật trong hệ thống hoặc mạng.

Các nhiệm vụ cụ thể cần được thực hiện trước khi bắt đầu quá trình quản lý lỗ hổng, chẳng hạn như xác định phạm vi, chọn công cụ để xác định, cung cấp vai trò và trách nhiệm của nhóm, tạo chính sách và SLA, v.v.

Quy trình quản lý lỗ hổng có thể được chia thành bốn bước: Nhận dạng, Đánh giá, Xử lý và Báo cáo.

- Xác định lỗ hổng : – Nhiều trình quét lỗ hổng khác nhau được sử dụng để quét hệ thống, thiết bị hoạt động trong mạng, cơ sở dữ liệu, máy ảo, máy chủ để tìm cổng mở và dịch vụ nhằm xác định các lỗ hổng bảo mật tiềm ẩn.

- Đánh giá các lỗ hổng : – Các lỗ hổng được xác định sau đó sẽ được đánh giá bằng cách sử dụng điểm rủi ro mà tổ chức vận hành và các lỗ hổng này sẽ được tập trung vào tương ứng.

- Xử lý lỗ hổng : – Khắc phục, giảm thiểu và chấp nhận là ba phương pháp được sử dụng để xử lý lỗ hổng dựa trên mức độ ưu tiên của chúng.

- Báo cáo lỗ hổng bảo mật : Báo cáo là điều cần thiết cho bất kỳ đánh giá hoặc quy trình nào. Các lỗ hổng được phát hiện cần phải được ghi lại một cách thích hợp, bao gồm các bước tái tạo, tác động và giảm nhẹ.

Các công cụ quản lý lỗ hổng bảo mật là cần thiết để nâng cao tính bảo mật tổng thể của cơ sở hạ tầng, giúp người dùng sử dụng hiệu quả hơn và khiến những kẻ tấn công khó xâm nhập vào hệ thống hơn.

Những công cụ này có thể phát hiện và tìm cách giảm thiểu hoặc khắc phục những lỗ hổng đó trước khi kẻ tấn công độc hại có thể lợi dụng chúng.

Vì vậy, mọi doanh nghiệp đều phải có một đội quản lý lỗ hổng trực thuộc bộ phận bảo mật của mình.

Phần mềm quản lý lỗ hổng bảo mật tốt nhất – Tính năng 2024

| Công cụ quản lý lỗ hổng | Từ khóa |

| 1. Intruder | 1. Chủ động quét để tìm các mối đe dọa mới nổi 2. Giám sát và giảm thiểu các cuộc tấn công bề mặt 3. Bảo mật đám mây được hợp lý hóa với các tích hợp AWS, GCP và Azure 4. Khám phá tài sản và quét mạng 5. Báo cáo tuân thủ và tư vấn khắc phục có thể thực hiện được |

| 2. Qualys | 1 . Quản lý lỗ hổng 2 . Khám phá và kiểm kê tài sản 3 . Đánh giá tính dễ bị tổn thương 4 . Tích hợp quản lý bản vá |

| 3. Astra Pentest | 1 . Quét tự động 2 . Khả năng quét sâu 3 . Làm mờ thông minh 4 . Hồ sơ thử nghiệm có thể tùy chỉnh |

| 4. F-Secure | 1 . Bảo vệ điểm cuối 2 . Thông tin về mối đe dọa 3 . Ứng phó sự cố và điều tra 4 . Quản lý lỗ hổng |

| 5. Rapid 7 | 1 . Quản lý lỗ hổng 2 . Kiểm tra thâm nhập 3 . Phát hiện và ứng phó sự cố 4 . Bảo mật ứng dụng |

| 6. TripWire | 1 . Quản lý cấu hình 2 . Quản lý lỗ hổng 3 . Giám sát tính toàn vẹn của tệp (FIM) 4 . Đánh giá cấu hình bảo mật |

| 7. Syxsense | 1 . Quản lý điểm cuối 2 . Quản lý bản vá 3 . Đánh giá và giám sát an ninh 4 . Điều khiển từ xa và khắc phục sự cố: |

| 8. BreachLock | 1 . Đánh giá tính dễ bị tổn thương 2 . Kiểm tra thâm nhập 3 . Kiểm tra ứng dụng web 4 . Kiểm tra an ninh mạng |

| 9. OutPost24 | 1 . Quản lý lỗ hổng 2 . Bảo mật ứng dụng web 3 . An ninh mạng 4 . Bảo mật đám mây |

| 10. Acunetix | 1 . Quét lỗ hổng web 2 . Khả năng quét sâu 3 . OWASP Top 10 bảo hiểm 4 . Quét mạng |

10 công cụ quản lý lỗ hổng bảo mật tốt nhất năm 2024

- Tenable

- Qualys

- Astra Pentest

- Tripwire

- F-Secure

- RaPost24

- Rapd 7

- Syxsense

- BreachLock

- Acunetix

1. Intruder

Intruder cung cấp giải pháp quản lý lỗ hổng được thiết kế hợp lý, hợp lý với giao diện trực quan trình bày kết quả bằng ngôn ngữ dễ hiểu. Người dùng mới có thể tham gia và bắt đầu hưởng lợi từ việc quét bảo mật liên tục trong vòng vài phút.

Intruder kết hợp giám sát mạng liên tục, quét lỗ hổng tự động và ứng phó mối đe dọa chủ động trong một nền tảng duy nhất. Cách tiếp cận này cung cấp cái nhìn chi tiết về bề mặt tấn công của bạn để bạn có thể khắc phục những điểm yếu nghiêm trọng nhất một cách nhanh chóng và hiệu quả.

Bạn có thể sử dụng báo cáo của Intruder để thể hiện cam kết bảo mật của mình với đối tác và khách hàng hoặc để tuân thủ các khuôn khổ như ISO 27001 và SOC 2. Ngoài ra, Điểm vệ sinh mạng của Intruder giúp theo dõi thời gian bạn cần để khắc phục sự cố và cách bạn ghi điểm liên quan đến thực tiễn tốt nhất của ngành.

Bạn có thể dễ dàng tích hợp Intruder với các nhà cung cấp đám mây (AWS, Azure, Google Cloud) và nhận cảnh báo chủ động khi các cổng và dịch vụ hiển thị thay đổi trên nền tảng kỹ thuật số của bạn, cũng như tự động quét hệ thống của bạn khi có bất kỳ thay đổi nào.

Nếu bạn muốn vượt xa khả năng quét tự động, Intruder còn cung cấp các dịch vụ hacker có đạo đức có thể phát hiện các vấn đề bảo mật phức tạp hơn.

Đặc trưng

- Chủ động quét các mối đe dọa mới nổi

- Giám sát và giảm thiểu bề mặt tấn công

- Bảo mật đám mây được hợp lý hóa với tích hợp AWS, GCP, Azure

- Khám phá tài sản và quét mạng

- Tư vấn khắc phục có thể thực hiện được và báo cáo tuân thủ

| Điều gì tốt? | Những gì có thể tốt hơn? |

|---|---|

| Kiểm tra kỹ lưỡng và quét chạy chủ động | Các tùy chọn bổ sung như săn lỗi chỉ khả dụng trên gói Premium và Vanguard. |

| Đội ngũ chuyên gia kiểm tra thâm nhập | |

| Rất dễ sử dụng và thiết kế trực quan | |

| Tích hợp nhiều nhà phát triển với các công cụ như Jira, Slack, GitHub, v.v. | |

| Đội ngũ hỗ trợ xuất sắc và nhanh nhạy | |

| Hiển thị các tài sản được tiếp xúc với internet | |

| Tự động hóa tuân thủ và báo cáo chất lượng cao |

1. Qualys

Là một công cụ quản lý lỗ hổng, Qualys xác định tất cả tài sản môi trường và đánh giá rủi ro trên các lỗ hổng, hỗ trợ và nhóm tài sản, cho phép chủ động giảm thiểu rủi ro.

Với sự trợ giúp của nó, các công ty có thể dễ dàng lập danh mục tất cả phần mềm và phần cứng của họ, cũng như các tài sản mạng không được quản lý, đồng thời phân loại và gắn nhãn các tài sản quan trọng.

Công cụ này tương thích với các giải pháp quản lý bản vá và cơ sở dữ liệu quản lý cấu hình (CMDB), cho phép phát hiện, ưu tiên nhanh chóng lỗ hổng bảo mật và khắc phục lỗ hổng bảo mật một cách tự động, có thể mở rộng để giảm thiểu rủi ro.

Tất cả phần cứng được phát hiện, bao gồm cơ sở dữ liệu, máy chủ và các thành phần mạng, đều được Qualys tự động phân loại.

Ngoài ra, nó ghi lại phần mềm, dịch vụ và lưu lượng truy cập được cài đặt trên hệ thống cùng với trạng thái hoạt động hiện tại của chúng.

Bằng cách sử dụng công cụ này, một tác nhân duy nhất có thể thực thi một số khả năng. Mọi thứ từ ngăn ngừa mất dữ liệu toàn diện (EDR) đến giám sát tuân thủ và các biện pháp bảo mật SaaS cơ bản đều có thể đạt được chỉ với một tác nhân duy nhất.

Các giải pháp quản lý lỗ hổng của Qualys sử dụng tính năng lập chỉ mục dữ liệu bảo mật nâng cao, cho phép phát hiện và cách ly nhanh chóng dữ liệu bị xâm phạm.

Đặc trưng

- Với các công cụ quản lý lỗ hổng của Qualys, bạn có thể tìm và xếp hạng các lỗ hổng trong mạng, hệ thống và ứng dụng.

- Với Qualys, doanh nghiệp có thể tìm và liệt kê tất cả tài sản CNTT của mình.

- Nó có các công cụ để giám sát liên tục cho phép bạn xem tài sản CNTT của mình luôn an toàn đến mức nào.

- Nó giúp các doanh nghiệp đảm bảo rằng họ tuân theo các quy tắc bảo mật và luật ngành.

- Tự động tìm lỗ hổng bảo mật trong hệ thống cũ.

- Tự động kiểm tra và hiểu mối nguy hiểm trên tất cả các mạng của bạn.

- Đánh giá tính bảo mật của hệ thống nhiều đám mây.

| Điều gì tốt ? | Những gì có thể tốt hơn? |

|---|---|

| Nhanh chóng khắc phục các mối đe dọa ở quy mô lớn. | Hầu hết các tính năng đều yêu cầu cấp phép. |

| Quản lý các lỗ hổng tài sản trong suốt vòng đời của lỗ hổng hoàn chỉnh. | Phải mất một thời gian dài để lấy kết quả quét. |

| Giao diện người dùng ngây ngất và độ chính xác của thông tin. | Hỗ trợ khách hàng kém. |

| Ít hoặc không có kết quả dương tính giả do tác nhân đám mây. | Điểm cuối di động không được xác định rõ ràng như điểm cuối đám mây. |

3. Astra Pentest

Ngoài việc kiểm tra bút thủ công kỹ lưỡng, Astra Pentest còn là một công cụ quản lý lỗ hổng tự động thông minh để đánh giá và hiển thị các lỗ hổng tài sản.

Ngoài hơn ba nghìn lần pentest tự động và thủ công, nền tảng này còn kiểm tra các nội dung để tìm các vấn đề dễ bị tổn thương nghiêm trọng (CVE) được liệt kê trong top 10 OWASP và SANS 25. Nó bao gồm mọi thử nghiệm đơn lẻ cần thiết để tuân thủ GDPR, HIPAA và Tiêu chuẩn ISO 27001.

Quản trị viên được cung cấp một phương pháp đơn giản để theo dõi và kiểm soát các lỗ hổng thông qua bảng điều khiển không cần mã.

Sử dụng điểm CVSS, những tổn thất có thể xảy ra và tổng tác động của công ty, nó cung cấp cho người dùng điểm rủi ro của từng lỗ hổng.

Bạn có thể xem ứng dụng của mình sắp xếp như thế nào so với các tiêu chuẩn bảo mật dành riêng cho ngành bằng bảng điều khiển tuân thủ của Astra.

Hiện có thể truy cập được các bài kiểm tra tuân thủ bảo mật như ISO 27001, SOC 2, PCI-DSS, HIPAA và GDPR.

Các công ty có thể chuyển trọng tâm từ DevOps sang DevSecOps với sự trợ giúp của các dịch vụ tích hợp CI/CD của công cụ này, ưu tiên bảo mật trong suốt vòng đời của dự án. Tích hợp với GitLab, Slack, v.v. đều có sẵn.

Đặc trưng

- Nền tảng web thời gian thực để xử lý các lỗ hổng

- Kiểm tra bằng bút vừa tự động vừa được thực hiện bằng tay.

- Các thử nghiệm và quan điểm cụ thể về việc tuân thủ SOC2, ISO27001, HIPAA và các quy tắc khác.

- Bởi vì cả pentest tự động và thủ công đều được sử dụng nên không có kết quả dương tính giả.

| Điều gì tốt? | Những gì có thể tốt hơn? |

|---|---|

| Tích hợp với nền tảng CI/CD, Slack và Jira. | Nó có ít tùy chọn tích hợp hơn. |

| Tối đa hóa lợi tức đầu tư (ROI). | Có thể không có khả năng phát hiện một số cuộc tấn công bằng phần mềm độc hại lọt qua. |

| Chấm điểm rủi ro chính xác và hướng dẫn khắc phục triệt để. | Astra yêu cầu sự phụ thuộc bên ngoài, tức là thử nghiệm thủ công. |

| Sự hỗ trợ là tuyệt vời, nhanh chóng và kỹ lưỡng. |

4. F-Secure

Secure, trước đây gọi là F-secure, là một ứng dụng toàn diện và thân thiện với người dùng để quản lý các lỗ hổng.

Hỗ trợ các chương trình bảo mật của doanh nghiệp, đây là một nền tảng tất cả trong một để đánh giá và quản lý lỗ hổng, mang lại khả năng hiển thị rõ ràng, có thể hành động và ưu tiên về các mối nguy hiểm thực tế.

Bảo vệ bạn khỏi các cuộc tấn công và phần mềm tống tiền hiện đại bằng phần mềm dựa trên đám mây này.

Nó kết hợp quản lý bản vá tự động, phân tích hành vi liên tục, quản lý lỗ hổng và thông tin về mối đe dọa động.

Định kỳ trong ngày, chương trình có thể quét các lỗ hổng và thông báo cho người dùng nếu phát hiện thấy bất kỳ điều gì.

Bạn có thể định cấu hình các điều kiện cảnh báo để xử lý các sự kiện cụ thể xảy ra trong mạng.

Báo cáo được tạo tự động về các hành động như vi phạm thương hiệu, lừa đảo của bên thứ ba và trang web lừa đảo là một phần của quá trình quét F-secure, cùng với phạm vi bao phủ tất cả nội dung mạng và web sâu.

API quản lý lỗ hổng F-Secure Elements thường sử dụng định dạng JSON để liên lạc bên cạnh các phương thức HTTP tiêu chuẩn như GET, PUT, POST và DELETE.

Cả hai đều đạt được khả năng cộng tác lực lượng lao động kết hợp một cách an toàn cũng như xác định và ngăn chặn việc tải lên dữ liệu có hại nhờ khả năng bảo vệ được cải thiện dành cho Microsoft OneDrive.

Đặc trưng

- Bảo vệ điểm cuối nâng cao từ F-Secure giúp các thiết bị như PC, máy tính xách tay và điện thoại được an toàn.

- F-Secure sử dụng mạng lưới tình báo mối đe dọa toàn cầu của mình để cung cấp cho bạn thông tin về các mối đe dọa mới trong thời gian thực.

- Nó có các tính năng như chống vi-rút và chống phần mềm độc hại có thể tìm và loại bỏ phần mềm có hại.

- Trình thu thập dữ liệu web xem qua web sâu.

- Tác nhân điểm cuối để giám sát lỗ hổng.

- Việc quét và báo cáo được thực hiện tự động từ một bảng điều khiển duy nhất.

- Lựa chọn thông minh dựa trên rủi ro tìm thấy

- Nếu nguy hiểm nhất

| Điều gì tốt ? | Những gì có thể tốt hơn? |

|---|---|

| Bảo vệ thời gian thực. | Không có sự bảo vệ nào khỏi những ngày không hoặc pháp y. |

| Nó mở rộng quy mô khi hệ thống phát triển theo thời gian. | Thiếu các mẫu sẵn sàng để sử dụng để kiểm tra tuân thủ. |

| Báo cáo tự động và tùy chỉnh. | Đôi khi chặn quá nhiều tệp thực thi, do đó làm cho hệ thống bị chậm. |

| Mẫu quét cung cấp một cách dễ dàng để lưu trữ một tập hợp các tùy chọn. | Một số vấn đề về lỗ hổng sai tồn tại trong kết quả. |

| Sử dụng ít tài nguyên hơn với tính năng bảo vệ nền. | Đôi khi chặn quá nhiều tệp thực thi, do đó làm cho hệ thống bị chậm. |

5. Rapid 7

Một sản phẩm quản lý lỗ hổng là Rapid 7 InsightVM và sản phẩm còn lại là Rapid 7 Nexpose, một trình quét lỗ hổng tại chỗ.

Bằng cách tích hợp nhiều giải pháp bảo mật, nền tảng Rapid 7 cho phép nhóm tự động hóa các quy trình, giám sát mạng, quản lý lỗ hổng, điều tra và ngăn chặn các mối đe dọa, v.v.

Với InsightVM, bạn có thể xem và hiểu những lỗ hổng đó ảnh hưởng như thế nào đến công ty của bạn trong bất kỳ môi trường CNTT hiện đại nào, cho dù đó là tại chỗ, trên đám mây, trong vùng chứa hay ảo.

Để xác định và khắc phục các lỗ hổng, Rapid 7 Nexpose tổng hợp dữ liệu từ toàn bộ mạng theo thời gian thực, xếp hạng các lỗ hổng theo thứ tự tầm quan trọng và sau đó đưa ra các biện pháp khắc phục.

Nexpose giúp bạn giảm nguy cơ gặp phải mối đe dọa bằng cách ưu tiên rủi ro trên các cấu hình, biện pháp kiểm soát, lỗ hổng và đánh giá các thay đổi theo thời gian thực.

Nexpose hợp lý hóa quy trình tạo nhóm nội dung theo trách nhiệm khắc phục và dễ dàng hơn nhiều khi sử dụng các nhóm đó để tạo báo cáo khắc phục cho các nhóm chịu trách nhiệm về những nội dung đó.

Đối với các ứng dụng kiểm tra bút, Rapid 7 là lựa chọn tốt nhất cho bạn.

Tích hợp các khả năng Trinh sát, Tải trọng và Đóng cửa trong một chương trình duy nhất.

Đặc trưng

- Công nghệ quản lý lỗ hổng của Rapid7 giúp các công ty xác định và ưu tiên các rủi ro CNTT.

- Kiểm tra thâm nhập bằng Rapid7 kiểm tra bảo mật mạng, ứng dụng và thiết bị.

- Thông tin rủi ro của Rapid7 cung cấp thông tin về mối đe dọa theo thời gian thực.

- Nó bảo vệ các ứng dụng trong quá trình phát triển.

- Khám phá cơ sở hạ tầng đám mây và ảo.

- Dự án Sonar giám sát khu vực tấn công.

- Thêm SIEM và hệ thống ảo.

- Các nhà hoạch định chính sách làm cho nó trở nên độc đáo.

| Điều gì tốt ? | Những gì có thể tốt hơn? |

|---|---|

| Theo dõi và truyền đạt tiến độ. | Cập nhật thường xuyên và khóa bảng điều khiển. |

| Dễ dàng triển khai API RESTful. | Việc lập kế hoạch có thể trở thành cơn ác mộng nếu không được giám sát chặt chẽ. |

| Tích hợp với hơn 40 công nghệ. | Quét bằng Thông tin xác thực không thể được tùy chỉnh hoặc ưu tiên. |

| Khả năng khắc phục, theo dõi và báo cáo nâng cao. | Đại lý giải quyết ít vấn đề tuân thủ hơn. |

| Bộ sưu tập lớn các mẫu để quét nội dung. | Công cụ này không có mô-đun bảo vệ mối đe dọa thời gian thực |

Rapid 7 – Tải xuống

6. Tripwire

Tripwire, do FORTRAN phát triển, là giải pháp quản lý lỗ hổng hàng đầu để xác định, xếp hạng và giảm thiểu các mối đe dọa cho toàn bộ công ty.

Nó cho phép giám sát tài sản bằng các phương pháp không cần tác nhân hoặc dựa trên tác nhân.

“Dễ khai thác” và “Lớp rủi ro về khả năng xâm phạm máy chủ tiềm năng” tạo thành ma trận đánh giá rủi ro về lỗ hổng mà phần mềm quản lý lỗ hổng này tạo ra. Khi mọi người già đi, những điểm số này sẽ tăng lên một cách tự nhiên.

Hậu quả của việc khai thác lỗ hổng thành công được phản ánh trong Loại rủi ro.

Mức độ tiếp xúc, tính khả dụng cục bộ, quyền truy cập cục bộ, đặc quyền cục bộ, tính khả dụng từ xa, khả năng truy cập từ xa và tính ưu việt từ xa là các hệ thống đo lường được sử dụng.

Các nhà điều hành, nhóm bảo mật, nhóm kiểm toán/tuân thủ và nhóm vận hành CNTT chỉ là một số ít trong số những đối tượng nhận được báo cáo phù hợp từ tính năng báo cáo dành riêng cho đối tượng của Tripwire.

Mặc dù quá trình triển khai chương trình có thể mất tới hai tuần do quá trình thiết lập ban đầu phức tạp nhưng giải pháp này rất chắc chắn và cung cấp khả năng tùy chỉnh đầy đủ theo yêu cầu.

Tripwire có thể quét các container ở nhiều trạng thái, bao gồm trực tuyến, ngoại tuyến và không chạy, để cung cấp cái nhìn toàn diện hơn và giảm khả năng lỗ hổng bị bỏ qua trong quá trình phát triển.

Bằng cách sử dụng kỹ thuật đánh giá lỗ hổng tập trung vào ứng dụng độc đáo, Tripwire tìm kiếm các lỗ hổng cụ thể trong hệ điều hành, ứng dụng và dịch vụ.

Điều này đảm bảo rằng chỉ những chữ ký được yêu cầu mới được chạy, giảm khả năng tương tác ứng dụng không mong muốn thay vì cung cấp danh sách vô tận các lỗ hổng “có nguy cơ cao”.

Đặc trưng

- Tripwire cho phép các công ty quản lý cài đặt bảo mật hệ thống CNTT.

- Các công cụ toàn vẹn tệp của Tripwire có thể phát hiện các thay đổi trái phép đối với các cấu hình và tệp hệ thống quan trọng.

- Các công cụ quản lý lỗ hổng của nó giúp các công ty xếp hạng các lỗi hệ thống và mạng.

- Tripwire giám sát các biện pháp kiểm soát bảo mật và báo cáo về trạng thái của chúng để giúp các công ty tuân thủ.

- Đại lý và theo dõi không có đại lý được hỗ trợ.

- Nhóm nghiên cứu lỗ hổng của Tripwire bổ sung thêm tính năng

- Bảng điều khiển trung tâm thời gian thực.

- Xếp hạng rủi ro phơi nhiễm theo mức độ nghiêm trọng và tính điểm.

| Điều gì tốt ? | Những gì có thể tốt hơn? |

|---|---|

| Điều gì tốt? | Hỗ trợ kỹ thuật không ấn tượng. |

| Phương pháp chấm điểm lỗ hổng nâng cao. | Tạo lưu lượng truy cập mạng không mong muốn. |

| Tác động mạng thấp hơn. | Sự không nhất quán trong một số phát hiện về lỗ hổng. |

| Báo cáo dành riêng cho đối tượng. | Không tuyệt vời với việc theo dõi lỗ hổng. |

7. Syxsense

Syxsense là giải pháp quản lý lỗ hổng bảo mật hàng đầu vì nó có thể xem và hiểu mọi điểm cuối trên đám mây và tại chỗ cũng như bất kỳ địa điểm hoặc mạng nào khác.

Để giám sát và bảo vệ các điểm cuối, nó tích hợp khả năng của trí tuệ nhân tạo với khả năng của các chuyên gia trong ngành, cho phép ngăn chặn các mối đe dọa và vô hiệu hóa chúng khi chúng đã xảy ra.

Các dịch vụ được quản lý, phạm vi phủ sóng 24/24 và quy định tuân thủ đều là những cách mà Syxsense đảm bảo tính bảo mật. Bằng cách tích hợp quản lý bản vá và quét lỗ hổng, nó giúp doanh nghiệp hài hòa chiến lược an ninh mạng với các quy trình quản lý CNTT cơ bản của họ.

Kết nối với máy tính từ xa mà không chấp nhận kết nối thật dễ dàng với Syxsense. Điều này rất hữu ích khi làm việc với những cá nhân không hiểu biết về mặt kỹ thuật.

Ngoài việc điều khiển thiết bị, công cụ quản lý từ xa có thể lưu trữ tài sản và áp dụng các bản vá.

Bằng cách sử dụng các truy vấn động của Syxsense, bạn có thể ưu tiên các nhóm thiết bị và bản vá theo các trường hợp mà bạn chỉ định để phù hợp với nhu cầu cụ thể của tổ chức mình. Những yếu tố này có thể dựa trên mức độ nghiêm trọng và rủi ro, cấu hình hệ thống và hoạt động bị ảnh hưởng.

Đặc trưng

- Các sản phẩm quản lý điểm cuối Syxsense hỗ trợ doanh nghiệp quản lý PC, máy tính xách tay, máy chủ và điện thoại di động.

- Việc vá lỗi hệ điều hành, phần mềm và ứng dụng của bên thứ ba thật dễ dàng với Syxsense.

- Điểm cuối của công ty có thể chỉ lưu trữ phần mềm và ứng dụng bằng Syxsense.

- Syxsense cho phép các công ty theo dõi tài sản CNTT của họ.

- Cung cấp chi tiết quét và triển khai theo thời gian thực.

- Các báo cáo, cảnh báo và truy vấn có thể chỉnh sửa được.

- Giao diện không có mã cho phép bạn kéo và thả các bước để thiết kế quy trình.

- Đưa các thiết bị điện tử vào cách ly ngay để ngăn ngừa lây nhiễm.

| Điều gì tốt? | Những gì có thể tốt hơn? |

|---|---|

| Tính năng Zero Trust được tích hợp vào Syxsense. | Với kết nối chậm hơn, các công cụ điều khiển từ xa có thể hơi “không ổn định”. |

| Dễ dàng kết nối với máy của người dùng từ xa. | Chuyển đổi giữa các màn hình không tốt lắm. |

| Không cần phải tải lên các bản cập nhật theo cách thủ công. | Thường xảy ra tình trạng trùng lặp ID thiết bị cho máy của người dùng cuối . |

| Dễ dàng đóng gói phần mềm. | Khoảng cách trong việc đánh giá và triển khai các bản vá. |

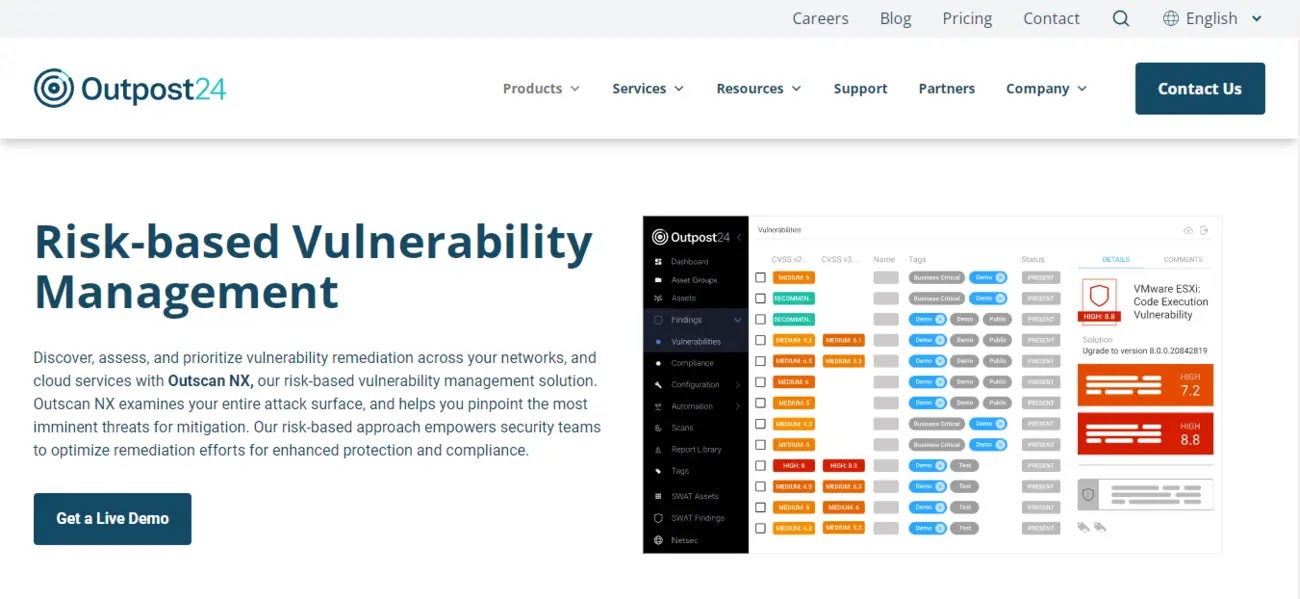

8. OutPost24

Phần mềm quản lý lỗ hổng như OutPost24 theo dõi xu hướng lỗ hổng trong thời gian thực, do đó, phần mềm này có thể bảo vệ chuỗi cung ứng và hoạt động của công ty khỏi các mối đe dọa trên mạng.

Cả hai mô hình Phần mềm dưới dạng dịch vụ (OUTSCAN & OUTSCAN PCI) và Thiết bị (HIAB), bao gồm cả phiên bản thiết bị ảo hóa sau này, đều được sử dụng để cung cấp các giải pháp bảo mật.

Để có được cái nhìn toàn cảnh về toàn bộ cơ sở hạ tầng CNTT của bạn—bao gồm mạng tại chỗ, điểm cuối, đám mây và mạng không dây—OutPost24 sử dụng chức năng quét, tác nhân, API đám mây và giao diện CMDB tích cực.

Từ quan điểm của kẻ tấn công, việc giảm nhanh thời gian tiếp xúc và ưu tiên khắc phục lỗ hổng được hỗ trợ bằng cách cung cấp điểm rủi ro dự đoán thông qua việc sử dụng công nghệ học máy mạnh mẽ và trí thông minh về mối đe dọa thông minh.

Ngoài việc tự động phát hiện các lỗ hổng, công nghệ này còn cải thiện việc quản lý rủi ro và bảo vệ dữ liệu riêng tư bằng cách tự động kiểm tra việc tuân thủ các chính sách nội bộ và quy định bên ngoài bằng tính năng quét tuân thủ PCI liên tục.

Giải pháp quản lý lỗ hổng này sử dụng phân tích chuyên sâu để tự động xác định các lỗ hổng và cấu hình sai chính trong các hệ thống lỗi thời. Nó tìm hiểu mọi rủi ro bảo mật và luôn tuân thủ nhờ công nghệ không gỉ có một không hai.

Để hỗ trợ bạn ưu tiên sửa các lỗ hổng, nó sử dụng một hệ thống quản lý lỗ hổng dựa trên rủi ro mới có tên là “Farsight”. Giải pháp này sử dụng dữ liệu mối đe dọa tích hợp để đưa ra đánh giá rủi ro nhằm dự đoán khả năng khai thác của CVE.

Đặc trưng

- Khả năng quản lý lỗ hổng toàn diện trong Outpost24 giúp các công ty phát hiện, ưu tiên và giải quyết các vấn đề về cơ sở hạ tầng CNTT.

- Nó cung cấp tính năng đánh giá mã an toàn, DAST và quét ứng dụng web để bảo mật ứng dụng web.

- Nó cung cấp bảo mật mạng để giám sát và bảo vệ cơ sở hạ tầng mạng.

- Hoạt động kiểm tra bảo mật và giám sát 24/7 của Outpost24 hỗ trợ các tổ chức bảo vệ cài đặt đám mây của họ.

- Đặt vé để được hỗ trợ ngay lập tức.

- Cung cấp kiểm tra thủ công và tự động cho hầu hết các thông số.

- Sử dụng máy học và AI để giảm các kết quả dương tính giả

| Điều gì tốt ? | Những gì có thể tốt hơn? |

|---|---|

| Đảm bảo tuân thủ và báo cáo dễ dàng. | GUI , bảng điều khiển và báo cáo là những hạn chế lớn. |

| Trình quét lỗ hổng nội bộ thân thiện với người dùng. | Phức tạp và đòi hỏi nỗ lực nhiều hơn để duy trì nó. |

| Cải thiện mức độ ưu tiên và khắc phục tập trung. | Các báo cáo chứa nhiều kết quả dương tính giả. |

| Giải pháp quản lý lỗ hổng dựa trên rủi ro. |

9. BreachLock

Để loại bỏ việc quản trị thủ công, BreachLock, một ứng dụng quản lý lỗ hổng được điều khiển bởi đám mây, quét tài sản theo yêu cầu chỉ bằng một nút bấm. Quá trình quét diễn ra đều đặn.

Miền, máy chủ và các thiết bị dựa trên IP khác nằm trong số những tài sản sẽ được kiểm tra kỹ lưỡng. Điều này do BreachLock và khách hàng cùng nhau quyết định.

Xác định thời lượng thử nghiệm và xác định các tài sản không nằm trong tầm nhìn của nó cũng là một phần của việc này.

Công cụ này mở rộng phạm vi kiểm tra bằng cách tăng tần suất của chúng.

Thông qua việc sử dụng cả quét tự động và thủ công, nó sẽ tìm và giải quyết các lỗ hổng bảo mật gần đây nhất.

Do tính linh hoạt và dễ tích hợp với các hệ thống khác, BreachLock có thể được điều chỉnh theo yêu cầu cụ thể của mọi doanh nghiệp. Chúng tôi có thể mở rộng nó để triển khai nó trên toàn bộ công ty.

Sau khi thu thập dữ liệu, nhóm BreachLock tổng hợp dữ liệu và cung cấp báo cáo chi tiết cho khách hàng.

Ngoài ra, nó còn đưa ra những gợi ý kỹ lưỡng để đưa ra các quyết định bảo mật hợp lý.

Trách nhiệm quan trọng của BreachLock là kiểm tra lại tài sản sau khi khách hàng xem báo cáo để xác định tính hiệu quả của các giải pháp và cung cấp thông tin cập nhật trong trường hợp phát hiện bất kỳ thay đổi nào.

Trong môi trường chạy thử, BreachLock quét ứng dụng một cách linh hoạt, xác định các thành phần được xác thực và không được xác thực, đồng thời tạo ra dữ liệu toàn diện.

Đặc trưng

- Thử nghiệm vi phạm đầy đủ của BreachLock mô phỏng các cuộc tấn công trong đời thực để phát hiện các lỗ hổng hệ thống, mạng và ứng dụng.

- Quét lỗ hổng bằng BreachLock tìm thấy các lỗi bảo mật hệ thống và mạng.

- Nó quét nghiêm ngặt các ứng dụng web để tìm các lỗ hổng thân thiện với kẻ tấn công.

- Nền tảng web quản lý lỗ hổng thời gian thực

- Kiểm tra bút tự động và thủ công.

- SOC2, ISO27001, HIPAA cụ thể cũng như các thử nghiệm và quan điểm tuân thủ khác.

- Không có kết quả dương tính giả nào xảy ra do quá trình dồn nén tự động và do con người thực hiện.

| Điều gì tốt? | Những gì có thể tốt hơn? |

|---|---|

| Nhanh chóng, có thể mở rộng và hiệu quả. | Cần tăng cường hỗ trợ |

| Bộ sưu tập lớn các tài liệu học tập. | Phí ẩn khi sử dụng các tính năng khác nhau. |

| Tích hợp với Jira và khả năng báo cáo. | Sản phẩm cần trở nên linh hoạt hơn. |

| Kho tài liệu học tập phong phú. | Ngưỡng bảo mật cần phải được tăng lên. |

| Cung cấp dịch vụ được quản lý. | |

| Quản lý tuân thủ |

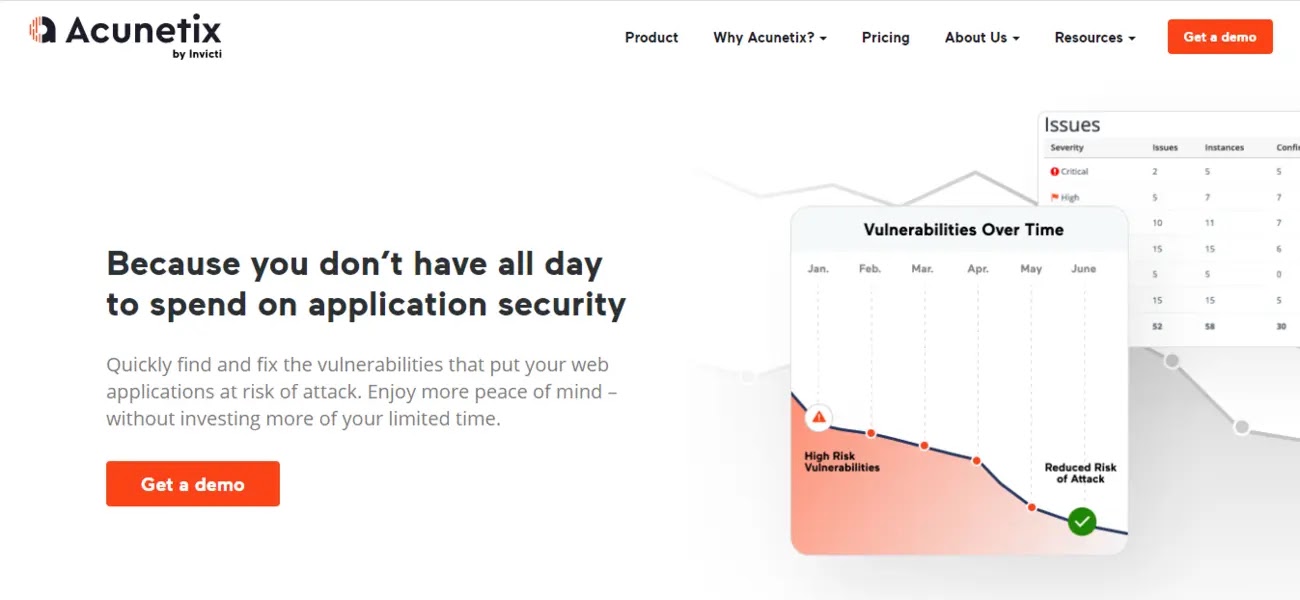

10. Acunetix

Bạn có thể biên soạn bản kiểm kê cập nhật về tất cả các trang web, ứng dụng và API của bộ phận hỗ trợ bằng cách sử dụng Acuentix, một công cụ quản lý lỗ hổng có khả năng quét toàn bộ nội dung.

Các doanh nghiệp có thể đưa Acuentix vào quy trình và quy trình làm việc của mình thông qua API của nó.

Mô-đun bảo mật mạng còn giúp người dùng kiểm tra tường lửa, bộ định tuyến và chuyển mạch cũng như xác định các lỗi cấu hình.

Điều này tạo điều kiện cho việc tạo nhanh chóng nhiều loại báo cáo liên quan đến các vấn đề kỹ thuật, quy định và tuân thủ. Atlassian Jira, GitHub, GitLab và những công cụ khác nằm trong số các công cụ theo dõi vấn đề mà người dùng có thể xuất thông tin về lỗ hổng bảo mật sang.

Người dùng chỉ có thể xem nội dung dành cho họ nhờ tính năng độc đáo của Acuentix dành cho nhiều người dùng và khả năng vai trò đa dạng. Mọi thứ bạn cần biết về quá trình quét và khám phá đều có ngay trên bảng điều khiển.

Sau khi kiểm tra nội dung, công cụ này sẽ đưa ra các đề xuất chi tiết về cách khắc phục mọi lỗ hổng mà nó tìm thấy. Sau khi sửa các lỗ hổng, chương trình sẽ kiểm tra lại nội dung để đảm bảo mọi thứ trở lại bình thường.

Để giữ an toàn cho thông tin khách hàng, Acunetix không chỉ quét tất cả các trang cơ sở dữ liệu; nó cũng ngăn chặn cả phương pháp hack mũ trắng và mũ đen.

Đặc trưng

- Các trang web và ứng dụng web mà Acunetix kiểm tra lỗ hổng bảo mật sẽ được công ty quét tự động.

- Acunetix sử dụng các phương pháp kiểm tra nâng cao để tìm ra lỗ hổng một cách kỹ lưỡng hơn.

- Acunetix hoạt động tìm kiếm các lỗ hổng trong các ứng dụng web được liệt kê trong Top 10 OWASP và Top 25 CWE/SANS.

- Những danh sách này được sử dụng rộng rãi làm tiêu chuẩn ngành về bảo mật ứng dụng web.

- Có thể tìm ra các lỗ hổng dựa trên mạng và tìm các thiết bị được kết nối với mạng bằng các công cụ quét mạng của Acunetix.

- Acunetix ngay lập tức thêm một lỗ hổng vào danh sách của nó và đánh dấu nó là “Mở”.

- Kiểm tra lại để đảm bảo các lỗi đã được sửa chính xác.

- Tạo macro có thể tự động quét các địa điểm được bảo vệ bằng mật khẩu.

| Điều gì tốt ? | Những gì có thể tốt hơn? |

|---|---|

| Quét nhiều tên miền trong thời gian rất ngắn. | Một số phiên bản của công cụ không ổn định. |

| Phát hiện hơn 7.000 lỗ hổng, bao gồm cả lỗ hổng zero-day | Ít tùy chọn cấu hình hơn để quét. |

| Có thể lên lịch quét hàng ngày, hàng tuần và hàng tháng. | Thông số kỹ thuật của trình tự đăng nhập được ghi trước khó khăn hơn. |

| Ban đầu, thật dễ dàng để thiết lập và cấu hình. | Không hỗ trợ nhiều điểm cuối. |

Các câu hỏi thường gặp

Hệ thống chấm điểm lỗ hổng tiêu chuẩn (CVSS) là gì?

CVSS là một tiêu chuẩn công nghiệp mã nguồn mở và miễn phí để đánh giá mức độ nghiêm trọng của các lỗ hổng máy tính.

Nó nắm bắt thiết kế và hoạt động cơ bản của lỗ hổng và đưa ra điểm số cũng có thể được biểu thị là thấp, trung bình, cao hoặc nghiêm trọng.

Nó cho phép các doanh nghiệp lập kế hoạch quản lý lỗ hổng bảo mật một cách thích hợp.

Tài sản trong quản lý lỗ hổng là gì?

Bất kỳ phần cứng hoặc phần mềm nào trong môi trường CNTT của công ty bạn đều được coi là tài sản.

Ngoài máy chủ, mạng, máy tính để bàn, máy tính xách tay, điện thoại thông minh, máy tính bảng và các thiết bị di động khác, nó còn đề cập đến máy ảo, công nghệ và dịch vụ được lưu trữ trên đám mây, ứng dụng web và tiện ích Internet of Things (IoT).

Lỗ hổng được xác định như thế nào?

Các lỗ hổng được xác định với sự trợ giúp của Hệ thống tính điểm lỗ hổng chung (CVSS), Bảng liệt kê điểm yếu chung (CWE) và Các lỗ hổng và nguy cơ phơi nhiễm phổ biến (CVE).

Đây là những trụ cột cần thiết nhất được nguồn mở và các ngành cập nhật liên tục để biết chi tiết về rủi ro và tác động của các lỗ hổng.

CyberSec News – Security365

Bình luận về bài viết này