Windows SeriousSAM và Linux Sequoia cung cấp cho những kẻ tấn công đặc quyền hệ thống cao nhất

Thời gian qua, Windows có khá nhiều lỗi bảo mật nguy hiểm và như PrintNightmare. Nay thêm một bug khác có thể được ghi chú vào sổ tay điện tử cho những bạn đang luyện thi các môn thực hành như CEH Master, PreOSCP hay CPENT đó là lỗi leo thang đặc quyền trên các phiên bản Windows 10 buid 1809 trở về sau. Hãy ghi nhớ bug này để khai thác các con CLIENT 251, 252 để pivot vào trong hệ thống mạng hay CEH Windows 10 Client.

Vì một khi có được đặc quyền cao nhất các bạn có thể dùng powershell để tiến hành enum (liệt kê) hệ thống Actvie Directory thuận tiện hơn mà không cần phải tải thêm nhiều công cụ khác, chưa kể đến việc khai thác hay dò tìm các tài khoản quản trị vùng (DC) thông qua lạm dụng local administrator trên một domain member (như khai thác cache).

Windows 10 của Microsoft và các phiên bản Windows 11 sắp tới đã bị phát hiện có lỗ hổng bảo mật cục bộ mới cho phép người dùng có quyền cấp thấp truy cập vào các tệp hệ thống Windows, cho phép họ tìm thấy mật khẩu cài đặt hệ điều hành và thậm chí giải mã khóa cá nhân .

Lỗ hổng được đặt biệt danh là “SeriousSAM.”

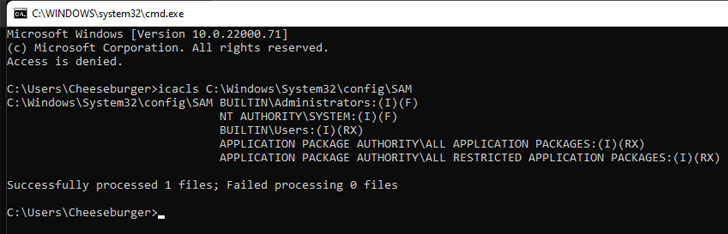

“Bắt đầu với Windows 10 build 1809, người dùng không phải là quản trị viên được cấp quyền truy cập vào các tệp tổ chức đăng ký SAM, SYSTEM và SECURITY“, Trung tâm Điều phối CERT (CERT / CC) cho biết trong một lưu ý về lỗ hổng được công bố hôm thứ Hai. “Điều này có thể cho phép báo cáo đặc quyền cục bộ (LPE).”

Các tệp cấu hình hệ điều hành được đề cập như sau:

- c: \ Windows \ System32 \ config \ sam

- c: \ Windows \ System32 \ config \ system

- c: \ Windows \ System32 \ config \ security

Microsoft, công ty đang theo dõi lỗ hổng dưới mã định danh CVE-2021-36934 , đã thừa nhận vấn đề, nhưng vẫn chưa tung ra bản vá hoặc đưa ra lịch trình về thời điểm có bản sửa lỗi.

Các nhà sản xuất Windows lưu ý : “Có một lỗ hổng đặc quyền nâng cao do Danh sách kiểm soát truy cập (ACL) quá dễ dãi trên nhiều tệp hệ thống, bao gồm cả cơ sở dữ liệu Trình quản lý tài khoản bảo mật ( SAM )”. “Kẻ tấn công khai thác thành công lỗ hổng này có thể chạy mã tùy ý với đặc quyền HỆ THỐNG. Kẻ tấn công sau đó có thể cài đặt chương trình; xem, thay đổi hoặc xóa dữ liệu; hoặc tạo tài khoản mới với đầy đủ quyền của người dùng.

Tuy nhiên, việc khai thác thành công lỗ hổng này đòi hỏi kẻ tấn công phải có chỗ đứng và sở hữu khả năng thực thi mã trên hệ thống nạn nhân. Tạm thời, CERT / CC khuyến nghị người dùng hạn chế quyền truy cập vào các tệp sam, hệ thống và bảo mật và xóa các bản sao VSS (Shadow copy) của ổ đĩa hệ thống.

Tiết lộ mới nhất cũng đánh dấu lỗi chưa được vá công khai thứ ba trong Windows kể từ khi phát hành bản cập nhật Patch Tuesday vào ngày 13 tháng 7. Bên cạnh CVE-2021-36934, hai điểm yếu khác ảnh hưởng đến thành phần Print Spooler cũng đã được phát hiện, khiến Microsoft phải kêu gọi tất cả người dùng dừng và vô hiệu hóa dịch vụ để bảo vệ hệ thống khỏi bị khai thác.

Các phân phối Linux gặp phải lỗi nâng cấp đặc quyền “Sequoia”

Không chỉ Windows. Các biện pháp khắc phục đã được phát hành vì một thiếu sót bảo mật ảnh hưởng đến tất cả các phiên bản hạt nhân Linux từ năm 2014 có thể bị khai thác bởi người dùng độc hại và phần mềm độc hại đã được triển khai trên hệ thống để giành được đặc quyền cấp gốc.

Được các nhà nghiên cứu từ công ty an ninh mạng Qualys đặt tên là “Sequoia”, sự cố đã được gán mã nhận dạng CVE-2021-33909 và ảnh hưởng đến các bản cài đặt mặc định của Ubuntu 20.04, Ubuntu 20.10, Ubuntu 21.04, Debian 11 và Fedora 34 Workstation. Red Hat Enterprise Linux phiên bản 6, 7 và 8 cũng bị ảnh hưởng bởi lỗ hổng bảo mật.

Cụ thể, lỗ hổng liên quan đến lỗ hổng chuyển đổi kiểu size_t-to-int trong giao diện hệ thống tệp “seq_file” của Nhân Linux, cho phép kẻ tấn công cục bộ không có đặc quyền tạo, gắn kết và xóa cấu trúc thư mục sâu có tổng chiều dài đường dẫn vượt quá 1GB, dẫn đến leo thang đặc quyền trên máy chủ dễ bị tấn công.

Ngoài ra, Qualys cũng tiết lộ lỗ hổng từ chối dịch vụ cạn kiệt ngăn xếp trong systemd ( CVE-2021-33910 ) có thể bị những kẻ tấn công không có đặc quyền lợi dụng để làm sập bộ phần mềm và kích hoạt hạt nhân .

Một số video tham khảo về các lỗi bảo mật này

Abusing HiveNightmare (SeriousSam) LPE – Escalating to SYSTEM | CVE-2021-36934