Lỗi bộ lọc ảnh WhatsApp có thể đã làm lộ dữ liệu NGƯỜI DÙNG cho những kẻ tấn công từ xa

Một lỗ hổng bảo mật mức độ nghiêm trọng hiện đã được vá trong tính năng bộ lọc hình ảnh của WhatApp có thể đã bị lạm dụng để gửi hình ảnh độc hại qua ứng dụng nhắn tin nhằm đọc thông tin nhạy cảm từ bộ nhớ của ứng dụng.

Được theo dõi là CVE-2020-1910 (điểm CVSS: 7,8), lỗ hổng liên quan đến việc đọc / ghi vượt quá giới hạn và bắt nguồn từ việc áp dụng các bộ lọc hình ảnh cụ thể cho một hình ảnh giả mạo và gửi hình ảnh đã thay đổi đến người nhận không chủ ý, do đó cho phép kẻ tấn công để truy cập dữ liệu có giá trị được lưu trữ trong bộ nhớ của ứng dụng.

“Việc kiểm tra giới hạn bị thiếu trong WhatsApp cho phiên bản Android trước v2.21.1.13 và WhatsApp Business cho Android trước v2.21.1.13 có thể đã cho phép đọc và ghi ngoài giới hạn nếu người dùng áp dụng các bộ lọc hình ảnh cụ thể “, WhatsApp lưu ý trong lời khuyên được xuất bản vào tháng 2 năm 2021.

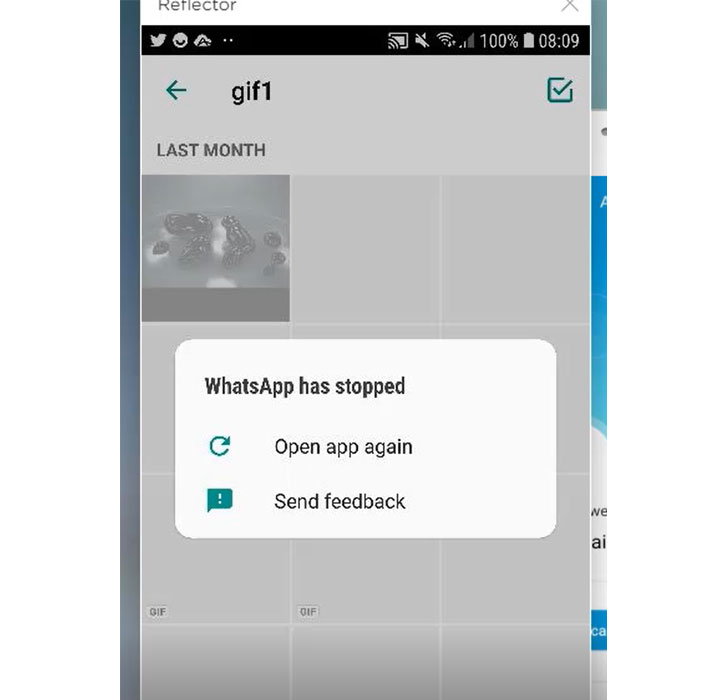

Công ty bảo mật mạng Check Point Research, công ty đã tiết lộ vấn đề với nền tảng do Facebook sở hữu vào ngày 10 tháng 11 năm 2020, cho biết họ có thể làm hỏng WhatsApp bằng cách chuyển đổi giữa các bộ lọc khác nhau trên các tệp GIF độc hại.

Cụ thể, sự cố bắt nguồn từ một hàm “applyFilterIntoBuffer ()” xử lý các bộ lọc hình ảnh, lấy hình ảnh nguồn, áp dụng bộ lọc do người dùng chọn và sao chép kết quả vào bộ đệm đích. Bằng cách thiết kế ngược thư viện “libwhatsapp.so”, các nhà nghiên cứu nhận thấy rằng chức năng dễ bị tấn công dựa trên giả định rằng cả hình ảnh nguồn và hình ảnh được lọc đều có cùng kích thước và cũng có cùng định dạng màu RGBA.

Cho rằng mỗi pixel RGBA được lưu trữ dưới dạng 4 byte, một hình ảnh độc hại chỉ có 1 byte trên mỗi pixel có thể được khai thác để đạt được quyền truy cập bộ nhớ ngoài giới hạn vì hàm “cố gắng đọc và sao chép gấp 4 lần số lượng nguồn được phân bổ bộ đệm hình ảnh. “

WhatsApp cho biết họ “không có lý do gì để tin rằng người dùng sẽ bị ảnh hưởng bởi lỗi này.” Kể từ phiên bản WhatsApp 2.21.1.13, công ty đã thêm hai kiểm tra mới đối với hình ảnh nguồn và hình ảnh bộ lọc để đảm bảo rằng cả hình ảnh nguồn và bộ lọc đều ở định dạng RGBA và hình ảnh có 4 byte trên mỗi pixel để ngăn chặn việc đọc trái phép.

Nguồn THN / Security365 – AT3

Tham khảo Chương trình Đào tạo CyberGuard Trực Tuyến của AT3