Tin tặc sử dụng các ứng dụng macOS bị Trojan hóa để triển khai phần mềm độc hại khai thác tiền điện tử

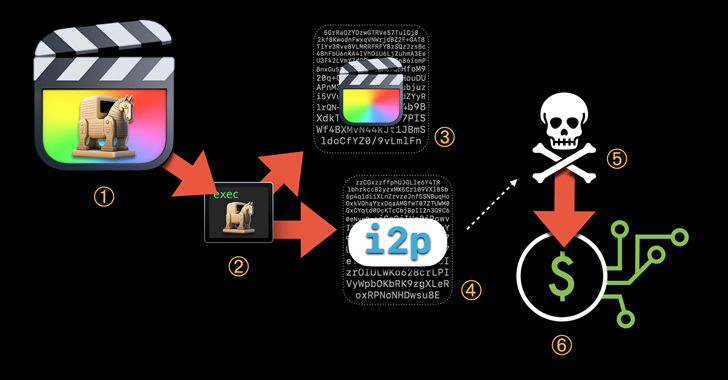

Các phiên bản bị Trojan hóa của các ứng dụng hợp pháp đang được sử dụng để triển khai phần mềm độc hại khai thác tiền điện tử lẩn tránh trên các hệ thống macOS.

Jamf Threat Labs, công ty đã phát hiện ra và cho biết công cụ khai thác tiền ảo XMRig đã được thực thi dưới dạng Final Cut Pro, một phần mềm chỉnh sửa video của Apple, có chứa một sửa đổi trái phép.

“Phần mềm độc hại này sử dụng Dự án Internet vô hình (i2p) […] để tải xuống các thành phần độc hại và gửi tiền khai thác được đến ví của kẻ tấn công”, các nhà nghiên cứu của Jamf, Matt Benyo, Ferdous Saljooki và Jaron Bradley cho biết trong một báo cáo được chia sẻ với THN.

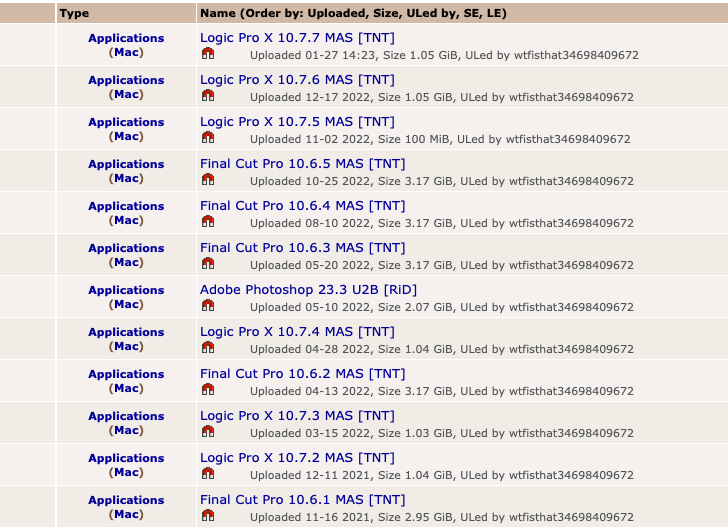

Một lặp lại trước đó của chiến dịch đã được Trend Micro ghi lại cách đây đúng một năm, chỉ ra việc sử dụng i2p của phần mềm độc hại để che giấu lưu lượng mạng và suy đoán rằng nó có thể đã được phân phối dưới dạng tệp DMG cho Adobe Photoshop CC 2019. Công ty quản lý thiết bị Apple cho biết nguồn gốc của các ứng dụng đánh cắp tiền điện tử có thể được truy tìm từ Pirate Bay, với các lần tải lên sớm nhất có từ năm 2019.

Kết quả là việc phát hiện ra ba thế hệ phần mềm độc hại, lần đầu tiên được quan sát thấy vào tháng 8 năm 2019, tháng 4 năm 2021 và tháng 10 năm 2021, cho thấy sự phát triển về mức độ tinh vi và khả năng tàng hình của chiến dịch.

Một ví dụ về kỹ thuật trốn tránh là tập lệnh shell giám sát danh sách các quy trình đang chạy để kiểm tra sự hiện diện của Trình giám sát hoạt động và nếu có, hãy chấm dứt quy trình khai thác.

Quy trình khai thác độc hại dựa trên việc người dùng khởi chạy ứng dụng vi phạm bản quyền, theo đó mã được nhúng trong tệp thực thi kết nối với máy chủ do tác nhân kiểm soát qua i2p để tải xuống thành phần XMRig.

Khả năng ẩn nấp của phần mềm độc hại, cùng với thực tế là người dùng chạy phần mềm bẻ khóa sẵn sàng làm điều gì đó bất hợp pháp, đã làm cho vectơ phân phối trở nên hiệu quả cao trong nhiều năm.

Tuy nhiên, Apple đã thực hiện các bước để chống lại sự lạm dụng đó bằng cách yêu cầu các ứng dụng được công chứng kiểm tra Gatekeeper nghiêm ngặt hơn trong macOS Ventura, do đó ngăn chặn các ứng dụng giả mạo được khởi chạy.

Các nhà nghiên cứu của Jamf lưu ý: “ macOS Ventura không ngăn người khai thác thực thi. “Vào thời điểm người dùng nhận được thông báo lỗi, phần mềm độc hại đó đã được cài đặt.” (THN – Bản Tin An Toàn Thông Tin)